En qué centramos nuestro expertice

Protegemos, certificamos y preparamos tu empresa para cualquier escenario.

Estrategia de Ciberseguridad

Diseñamos planes de ciberseguridad personalizados para empresas que quieren dejar atrás el caos, la improvisación y la falta de control, y construir una defensa sólida y coherente. Analizamos en profundidad la situación actual, identificamos los riesgos reales, definimos prioridades estratégicas y creamos un roadmap técnico y organizativo, claro, realista y ejecutable, que permite alcanzar una postura de seguridad madura y eficiente.

Consultoría y Certificación

Acompañamos a las empresas en su proceso de cumplimiento normativo y certificación en estándares como ISO 27001, ENS, GDPR o ISO 22301, adaptando cada paso a su realidad operativa. Desde auditorías internas hasta la implantación de políticas y control de evidencias, actuamos como su socio técnico para conseguir certificarse con garantías y sin perder el foco en su negocio.

Service title

Write a short text about your service. Highlight key benefits for potential clients.

Continuidad de Negocio

Preparamos a las organizaciones para que puedan seguir operando incluso en escenarios críticos. Creamos planes de continuidad y recuperación (BCP/DRP), evaluamos la resiliencia de sus procesos clave y definimos acciones concretas para que, ante un fallo o ciberataque, puedan recuperar el control sin poner en peligro su actividad.

Implementamos herramientas y protocolos para detectar, responder y aprender de cualquier incidente de seguridad. Desde la configuración de alertas y dashboards hasta simulacros, análisis forense y seguimiento técnico, ofrecemos una cobertura completa que permite actuar con rapidez y minimizar daños, mientras se mantiene un control constante del entorno.

Monitorización y Gestión de Incidentes

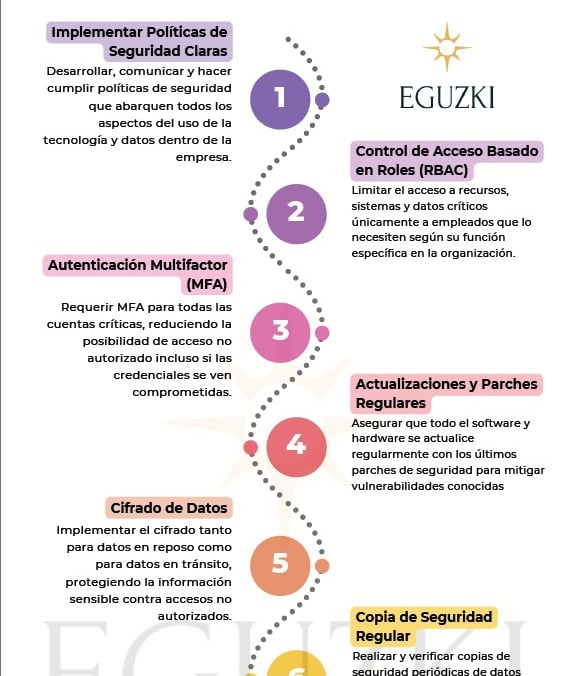

Y como primer regalo por contactarnos... 20 pasos sencillos para mejorar la ciberseguridad

Descarga de forma gratuita la infografía con los 20 pasos para mantener unos requisitos mínimos de seguridad.

Apartados legales

Contacto

© 2024. All rights reserved.